2021年将被记住,因为这一年勒索软件团伙将注意力转向关键基础设施,尤其是围绕制造业、能源分配和食品生产的公司作为目标。仅仅是Colonial Pipeline的勒索软件就导致了5500英里的管道关闭,因为人们担心对其IT网络的勒索软件攻击会蔓延到控制分配燃料的管道的操作网络。

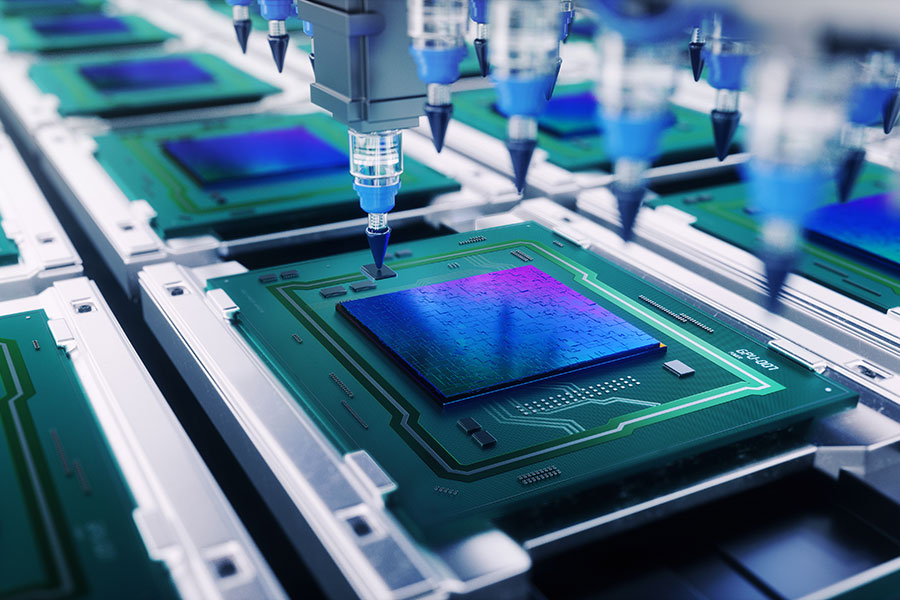

运营技术(OT)网络控制着对生产线、发电厂和能源供应的持续运营至关重要的设备,因此通常与公司面向互联网的IT网络相分离,以更好地隔离关键硬件,避免网络攻击。针对OT网络的成功攻击很少,但在Colonial勒索软件攻击之后,CISA警告说,关键基础设施所有者面临的威胁越来越大。

现在,安全研究人员正在警告这些OT网络上的嵌入式设备所带来的风险。嵌入式设备安全供应商Red Balloon Security在新的研究中发现,有可能在现实世界网络中使用的嵌入式系统上部署勒索软件。

该公司说,它在施耐德电气Easergy P5保护继电器中发现了漏洞,该设备在发现故障时触发断路器,是现代电网运行和稳定的关键。

这个漏洞可以被利用来部署勒索软件的有效载荷,从而实现了一个"复杂但可重复的"过程。施耐德电气的一位发言人表示,"对网络威胁非常警惕,在得知施耐德电气Easergy P5保护继电器的漏洞后,立即着手解决这些问题"。

Red Balloon的创始人兼联合首席执行官Ang Cui表示,虽然勒索软件攻击已经袭击了关键基础设施供应商的IT网络,但成功破坏OT嵌入式设备可能"破坏性更大"。因为公司不习惯或没有经验从对嵌入式设备本身的攻击中恢复,如果设备被毁或无法恢复,那么就需要寻找替代设备,而这可能需要数周时间,因为供应有限。

安全专家Window Snyder去年推出了一家创业公司,帮助物联网制造商可靠和安全地提供软件更新到他们的设备,他说,嵌入式设备可能成为一个容易的目标,特别是当其他入口点变得更有弹性。谈到嵌入式系统,它们中的很多都没有权限分离,它们中的很多都没有在代码和数据之间进行分离,而且它们中的很多在开发时都认为它们会坐在有空气防护的网络上--这是不充分的。

研究表明,这些设备--许多都有几十年的历史--的安全性需要改进,并呼吁政府和商业部门的终端用户要求制造这些设备的供应商提高标准。发布固件修复是一种被动的、低效的方法,不会解决最关键任务的行业和服务的整体不安全问题。供应商需要将更多的安全降到嵌入式设备层面。政府需要在监管层面上做更多的工作,并认为需要给设备制造商施加更多的压力,因为他们目前没有动力在设备层面上建立更多的安全性。